Usuários do navegador Google Chrome devem ficar atentos para uma nova ameaça.

Um time de pesquisadores da empresa de análise de segurança Zscaler ThreatLabZ identificou um novo malware que recupera o histórico de pesquisa das vítimas em busca por atividades relacionadas a criptomoedas.

De acordo com o relatório, trojan de acesso remoto (RAT), intitulado Saefko, está disponível para venda na dark web.

Construído em formato .NET, o vírus também busca por informações relacionadas a atividades envolvendo cartões de crédito, negócios, redes sociais, jogos e compras online.

Malwares do tipo RAT contam com uma backdoor — uma espécie de porta dos fundos usada para invadir o dispositivo ou software sem ser notado.

Dessa forma, assim que o vírus entra em um dispositivo, o invasor pode monitorar, de maneira ilegal, o comportamento do usuário, bem como suas informações confidenciais, além de conseguir ativar a webcam, fazer capturas de tela e formatar drives.

Este tipo de malware fica ativado em segundo plano, sendo executado toda vez eu a pessoa faz login em seu computador.

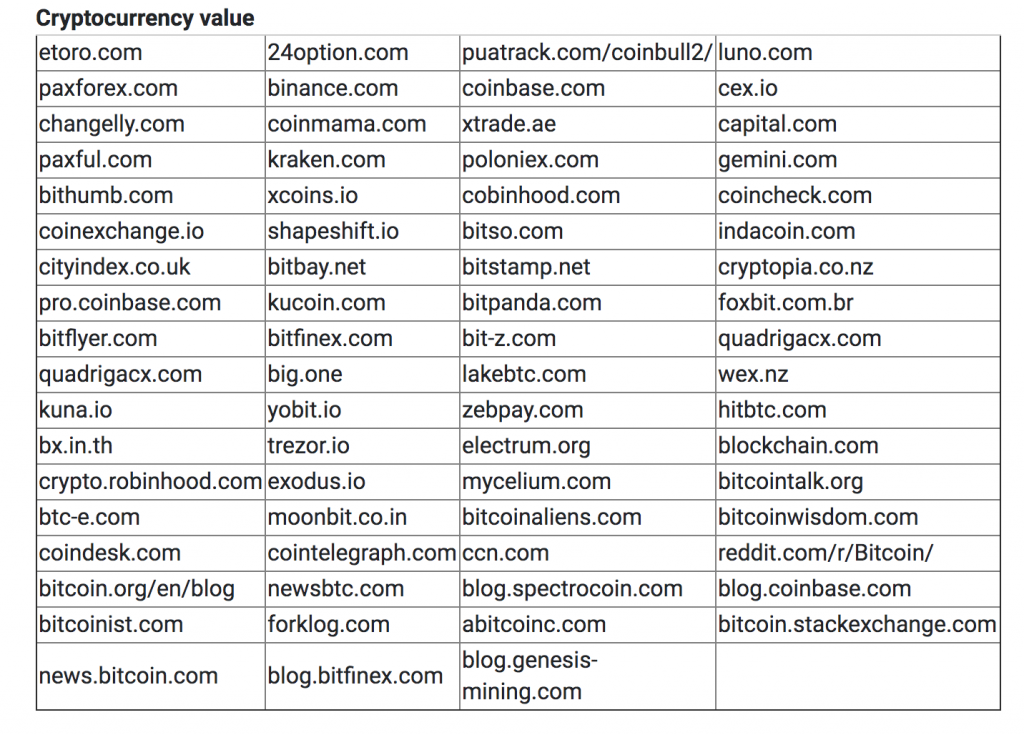

O trojan Saefko busca por históricos de pesquisa ou visita nos seguintes sites de criptomoedas:

Os pesquisadores identificaram a maneira que o vírus age:

“O malware Saefko se descompacta e coloca o arquivo saefkoagent.exe em: ‘/%AppData%/Roaming/SaefkoAgent.exe’ e o executa.

Ele também se copia para:

“‘/%AppData%/Roaming/windows.exe’ e ‘/%AppData%/Local/explorer.exe’ e realiza o mesmo procedimento, executando-os”, explicaram no relatório.

Após verificar se a conexão com a internet está ativa, o malware utiliza uma técnica exclusiva para identificar se o sistema infectado contém alguma informação vital, buscando no histórico do navegador por sites específicos que foram visitados pela vítima.

Para evitar a exposição ao vírus, a recomendação é padrão:

Nunca baxe programas ou abra anexos de uma fonte não confiável, bloqueie portas não utilizadas, desative serviços não utilizados e monitore o tráfego de saída.

Além disso, dispositivos infectados costumam funcionar com uma velocidade reduzida devido a quantidade de processos sendo realizados em segundo plano pelo malware, o que pode ajudar na detecção do problema por parte da vítima.